Sicherheitsexperten warnen vor einer neuen Schwachstelle (Zero-Day-Lücke) in Windows, die es dem lokalen Benutzer ermöglicht, Systemprivilegien zu erhalten. Ein Sicherheitsupdate von Microsoft ist noch nicht verfügbar.

Sicherheitsexperten warnen vor einer neuen Schwachstelle (Zero-Day-Lücke) in Windows, die es dem lokalen Benutzer ermöglicht, Systemprivilegien zu erhalten. Ein Sicherheitsupdate von Microsoft ist noch nicht verfügbar.

Die Sicherheitsanfälligkeit betrifft die ALPC-Schnittstelle (Advanced Local Procedure Call) des Windows-Taskplaners. Bei Ausnutzung der Sicherheitslücke könnte sich ein lokal angemeldeter Benutzer bzw. eine Schadsoftware entsprechend System-Rechte verschaffen und das komplette System übernehmen.

Die Schwachstelle kann offenbar nur lokal ausgenutzt werden und gilt als nicht kritisch.

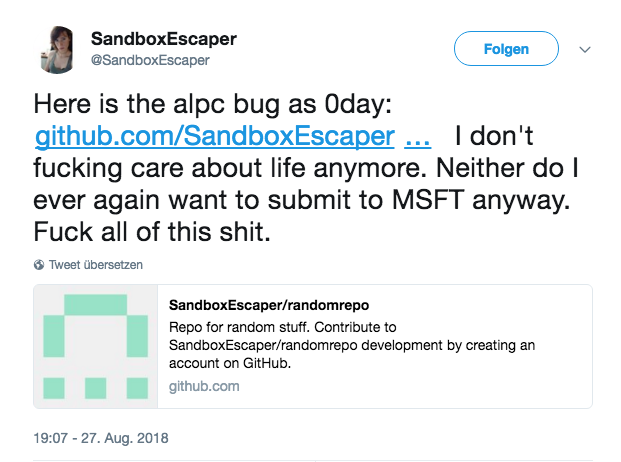

Öffentlich gemacht wurde die Existenz der Windows Zero-Day-Lücke von einem Twitter-Benutzer mit dem Online-Nick ”SandboxEscaper“. Offensichtlich macht der Twitter-Nutzer seinem Missmut in seinem Tweet entsprechend Luft und verlinkt zudem zu seinem Proof-of-Concept auf Github.

CERT / CC-Analyst bestätigt Windows Zero-Day-Exploit

Will Dormann, ein Schwachstellenanalytiker bei CERT/CC, hat den Exploit getestet und bestätigt, dass er auf einem vollständig gepatchten 64-Bit-Windows-10-System funktioniert. Das CERT/CC hat entsprechend die Vulnerability Notes-Datenbank zur neuen Sicherheitslücken (VU#906424) ergänzt, u.a. mit der Information, dass derzeit keine praktische Lösung für dieses Problem bekannt ist.

Kann die Kompromittierung erkannt werden?

Für versierte Nutzer: Der Microsoft Sysmon kann hier gute Dienste leisten. Dieser zeigt detaillierte Informationen über Prozesse, Netzwerkverbindungen und Änderungen der Dateierstellungszeit. Suchen Sie nach der spoolsv.exe. Wenn dieser abnormale Prozesse hervorbringt ist das ein sicheres Zeichen, dass ein Exploit verwendet wird. Überprüfen Sie zudem andere Spooler-Exploits sowie die conhost.exe (Task Scheduler), welcher unter entsprechendem Einfluss z. B. den Druck-Spooler erzeugt.

Wie geht es weiter?

Derzeit gibt es keine praktische Lösung für die von Microsoft bestätigte Windows Zero-Day-Sicherheitslücke. Wenn Microsoft nicht kurzfristig reagiert, hoffen wir alle, dass zum monatlichen Microsoft Patchday am 11. September ein entsprechend schließendes Patch ausgerollt wird.

Tipps wie Sie das System absichern können

- Wichtiger denn je, machen Sie regelmäßig Backups von Ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu das kostenfreie EaseUS Todo Backup an. Oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem Sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Ändern Sie die Standardeinstellung von Windows, welche die Datei-Erweiterungen ausblendet>>

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac.

Bild:pixabay.com