Experten von Bitdefender haben eine hoch entwickelte Malware mit Namen “Zacinlo” entdeckt, die hauptsächlich als Adware für Werbebetrug verantwortlich ist. Ausgestattet mit Rootkit-Funktionalitäten, gräbt sich “Zacinlo” tief in die Systeme der Nutzer, um unerkannt seine betrügerischen Zwecke zu erfüllen. Die Malware soll bereits seit 2012 ihr Unwesen auf infizierten Systemen treiben.

Experten von Bitdefender haben eine hoch entwickelte Malware mit Namen “Zacinlo” entdeckt, die hauptsächlich als Adware für Werbebetrug verantwortlich ist. Ausgestattet mit Rootkit-Funktionalitäten, gräbt sich “Zacinlo” tief in die Systeme der Nutzer, um unerkannt seine betrügerischen Zwecke zu erfüllen. Die Malware soll bereits seit 2012 ihr Unwesen auf infizierten Systemen treiben.

Über ein legitimes VPN-Programm schleicht sich “Zacinlo” auf die Systeme der Anwender. Die Malware läuft problemlos auf allen gängigen Browsern, öffnet unsichtbare Browserinstanzen, lädt Werbebanner, simuliert Klicks und generiert den Kriminellen eine goldene Nase.

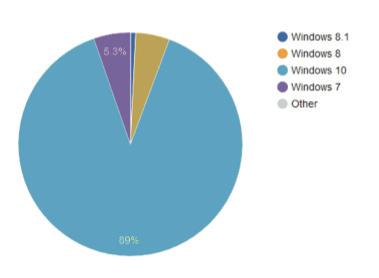

Die Aktivitäten der Malware “Zacinlo” lassen sich bis 2012 zurückverfolgen. Lange ruhig, zeigen sich 2017 erneut starke Aktivitäten der Malware, die es hauptsächlich auf Windows 10 Systeme (89%) abgesehen hat. Zu einem geringen Prozentsatz bleiben auch Windows 7 und 8 Nutzer nicht verschont.

Wie werden die Systeme mit der “Zacinlo”-Malware infiziert?

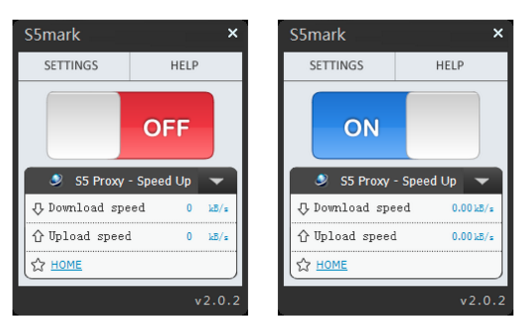

Die Infektionskette beginnt mit einem Downloader, der eine angebliche VPN-Anwendung “s5Mark” installiert. Nach der Ausführung werden mehrere andere Komponenten sowie ein Dropper oder ein Downloader heruntergeladen, der die Adware- und Rootkit-Komponenten auf den Systemen installiert. Einmal installiert, manipuliert die Malware das Betriebssystem sowie installierte Schutzmechanismen und startet sein Hauptziel – Werbung schalten und Einnahmen generieren.

Zacinlo erstellt kontinuierlich Screenshots über Aktivitäten vom Desktop seines Opfers und fungiert somit als heimlicher Spion!

Kann die Malware erkannt bzw. entfernt werden?

Anders als z.B. Ransomware, arbeitet “Zacinlo” unsichtbar im Hintergrund der Systeme und kann so über sehr lange Zeit seine betrügerischen Zwecke erfüllen. Auf Grund des komplexen Aufbaus der Malware ist es sehr schwierig, diese überhaupt mit systembasierten Mitteln sichtbar zu machen bzw. mit Antiviren-Programmen zu entfernen. Laut den Experten von Bitdefender manipuliert die Malware das Betriebssystem als auch die Anti-Malware-Lösung, somit ist nur die Überprüfung und Bereinigung über den abgesicherten bzw. Rettungsmodus des Betriebssystems erfolgsversprechend. Zudem geben die Experten an, dass jeder Nutzer beim Herunterladen von Apps und Programmen über nicht vertrauenswürdige Drittanbieter-Quellen sehr vorsichtig sein sollte.

Bild: bitdefender.com