Experten von Kaspersky Lab stolperten im Darknet über ein Malware-Angebot, womit jeder Amateur zum Preis von 5000 Dollar Geldautomaten ausrauben kann.

Experten von Kaspersky Lab stolperten im Darknet über ein Malware-Angebot, womit jeder Amateur zum Preis von 5000 Dollar Geldautomaten ausrauben kann.

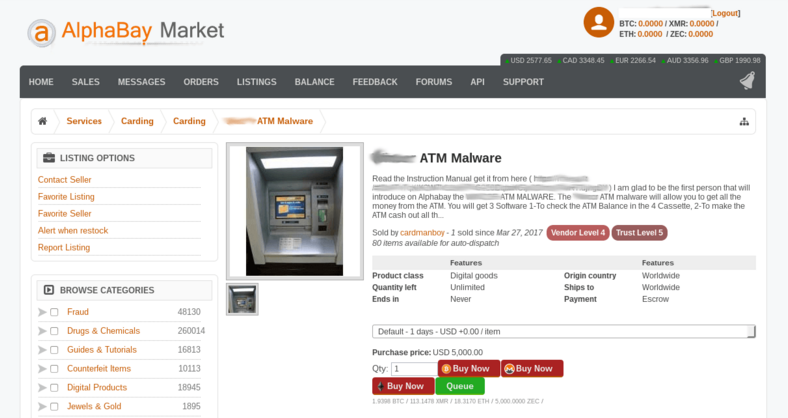

Es ist nicht das erste Mal, dass Sicherheits-Experten über “ATM-Malware” im Darknet gestolpert sind. Nach neusten Berichten wurden die Experten von Kaspersky sogar über eine Werbung auf das “ATM Malware-Kit” (Bankautomaten Malware) namens “Cutlet Maker” aufmerksam. So wurde von Kriminellen ein kleines Stück Software “öffentlich” für rund 5000 Dollar über den “AlphaBay-Markt” zum Verkauf angeboten.

Die Malware soll dabei nicht den direkten Bankkunden um sein Geld erleichtern. Stattdessen soll die Malware Bargeld ohne Autorisierung freigeben.

Die Beschreibung enthält zudem verschiedene Details für die erforderliche Ausrüstung, Modelle der Geldautomaten, sowie Tipps und Tricks für den Betrieb der Malware.

Teile eines detaillierten Handbuchs für das Toolkit wurde ebenfalls bereitgestellt.

- Bereiten Sie alle Werkzeuge vor, alle Programme sollten auf einer Flash-Disk platziert werden.

- Werkzeuge sind kabellose Tastatur, USB-Hub, USB-Kabel, USB-Adapter, Windows 7 Laptop oder ein Tablet und eine Bohrmaschine.

- Finden Sie eine geeignete ATM

- Open ATM-Tür und stecken Sie sie in den USB-Anschluss ein.

- Führen Sie den Stimulator aus, um die vollständigen Informationen aller ATM-Kassetten anzuzeigen.

- Führen Sie den CUTLET MAKER aus, um den Code zu erhalten.

- Führen Sie den Passwortgenerator auf einem Tablet oder Laptop aus und fügen Sie den CUTLET MAKER-Code ein, und fügen Sie das Ergebniskennwort an CUTLET MAKER.

- Hol das Geld aus der gewählten Kassette heraus.

![]()

Das Cutlet Maker Malware-Kit enthält folgende Tools:

- Cutlet Maker -ATM Malware, die das primäre Element des Toolkits

- Stimulator – eine Anwendung zum Sammeln von Kassettenstatus eines Zielautomaten

- c0decalc – eine einfache Terminal-basierte Anwendung, um ein Passwort für die Malware zu generieren.

Die Experten stellten bei Analysen fest, dass das Malware-Kit aus Programmen besteht, die wahrscheinlich von verschiedenen Autoren entwickelt wurden und vom Funktionsumfang zwei verschiedene Rollen, den “drop” und “drop master”, involviert sein sollen.

Bleeping Computer hat zwei der vier Videos auf YouTube hochgeladen, die unten eingebettet sind.

YouTube: Video ad for ATM malware

Youtube: Video ad for ATM malware

Fazit: Die ATM- Malware “Cutlet Maker” benötigt kaum tiefgehendes Wissen oder professionelle Computerkenntnisse und ist für jedermann für “kleines” Budget erhältlich. Anders als bei anderen ATM-Infektionen wirkt sich “Cutlet Maker” nicht direkt auf den jeweiligen Bankkunden aus. Es ist wahrscheinlich, dass Geldautomaten durch physischen Zugriff über USB-Sticks mit der Malware infiziert wurden.

Die Werbung für “Cutlet Maker” wurde zunächst auf dem AlphaBay Darknet-Marktplatz veröffentlicht, die kürzlich vom FBI vom Netz genommen wurde.

Weitere Informationen zu “Cutlet Maker” finden sich im Kaspersky-Blog unter https://securelist.com/atm-malware-is-being-sold-on-darknet-market/81871/