Im Kampf gegen die Ransomware-Kriminalität stellen die Experten von Kaspersky Lab eine aktualisierte und zudem erneut kostenfreie Version des RannohDecryptor der Öffentlichkeit zu Verfügung. Mit der aktualisierten Version des Decryptor lassen sich nun von der Ransomware CryptXXX v.3 verschlüsselte Daten erfolgreich wiederherstellen.

Im Kampf gegen die Ransomware-Kriminalität stellen die Experten von Kaspersky Lab eine aktualisierte und zudem erneut kostenfreie Version des RannohDecryptor der Öffentlichkeit zu Verfügung. Mit der aktualisierten Version des Decryptor lassen sich nun von der Ransomware CryptXXX v.3 verschlüsselte Daten erfolgreich wiederherstellen.

Verbreitungsmethoden der Ransomware

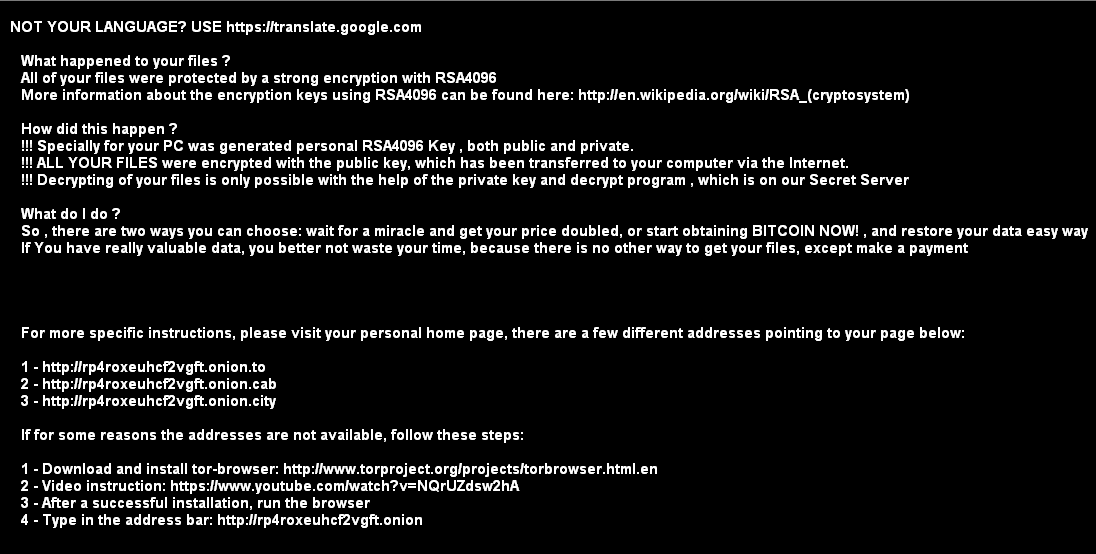

CryptXXX gehört aktuell zu den gefährlichsten und weitverbreitetsten Ransomware-Varianten. Üblicherweise finden diese auf demselben Weg auf unseren Rechner, wie andere Malware auch. So werden unsere Systeme über die Ausführung infizierter Anhänge bei diversen Spam-Kampagnen, aber auch ganz gezielt über „Social Engineering“ ausgespäht und infiziert. Weiterhin lauert Schadcode auf kompromittierten Webseiten auf den Besuch ahnungsloser Anwender. Während im Hintergrund der Browser bzw. das System auf Schachstellen abgeklopft wird, wird entsprechend Malware auf die Systeme gebracht und ausgeführt. Die hier genannten sind nur einige, aber sehr häufig verwendete Wege diverse Malware auf die Rechner zu bringen. Sorgen Sie jetzt vor und sichern Sie das System ab!

Ransomware Tracker>>

Angst und Einschüchterung ist die Motivation der Kriminellen: Wir von Botfrei schließen uns der Meinung des BSI, des BKAs und der Polizeibehörden an und raten dringend davon ab, dass Lösegeld an die Cyberkriminellen zu bezahlen!

Wie kann ich erkennen, über welche Verschlüsselungs-Trojaner meine Daten verschlüsselt wurden?

Wenn das System mit der Ransomware CryptXXX infiziert wurde, werden die Daten in der Regel mit der Dateiendung “.crypt”, “.cryp1” und “.crypz” erweitert. Sollten die verschlüsselten Daten eine andere oder keine Erweiterung haben, kann über die Webseite „ID Ransomware“ die Infektion bestimmt und wenn verfügbar, Alternativen für die Bereinigung gefunden werden.

Gute Nachrichten für infizierte Systeme und deren Opfer

Das erweiterte Entschlüsselungstool RannohDecryptor (CryptXXX Version 3) ist nun in der Lage, verschlüsselte Dateien mit den Endungen “.crypt”, “.cryp1” und “.crypz” wiederherzustellen. Hier können Sie das Entschlüsselungs-Tool kostenfrei von Kaspersky herunterladen: https://support.kaspersky.com/viruses/disinfection/8547#block1

Für die Wiederherstellung der Daten führen Sie folgende Schritte aus:

- Laden sie RannohDecryptor herunter.

- Die Einstellungen öffnen und das Laufwerk (Wechsellaufwerk, Netzwerk oder Festplatte) zum Scannen auswählen. Wählen Sie nicht die Option „Verschlüsselte Dateien nach Entschlüsselung löschen“ aus, sofern Sie nicht 100-prozentig sicher sind, dass sich die entschlüsselten Dateien korrekt öffnen lassen.

- Klicken Sie auf den Link „Scan starten“ und wählen Sie die verschlüsselte .crypt-Datei aus (die, von der Sie außerdem eine unverschlüsselte Sicherheitskopie haben).

- Im nächsten Schritt wird das Tool Sie nach der unversehrten Datei fragen.

- Danach beginnt RannohDecryptor damit, alle weiteren Dateien zu suchen, die ebenfalls die Dateiendung .crypt haben, und versucht alle Dateien zu entschlüsseln, die eine geringere Dateigröße haben als die unversehrte Datei. Je größer die Datei ist, die Sie in das Dienstprogramm einspeisen, umso mehr Dateien werden entschlüsselt.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden.

Bild: blog.kaspersky.de