Locky – Damn: Der Erpressungs-Trojaner “Locky” ist uns bestimmt kein unbekannter mehr, seit vielen Monaten verschlüsselt diese gefährlich Ransomware abertausende Computer-Systeme. Unterschiede macht die Malware dabei keine, so werden private Haushalte, wie auch Firmen und öffentliche Einrichtungen wie diverse Ämter und Krankenhäuser mit dieser Malware kompromittiert, verschlüsselt und gesperrt. Für dessen Freigabe wird in der Regel ein saftiges Lösegeld von den Kriminellen erpresst.

Locky – Damn: Der Erpressungs-Trojaner “Locky” ist uns bestimmt kein unbekannter mehr, seit vielen Monaten verschlüsselt diese gefährlich Ransomware abertausende Computer-Systeme. Unterschiede macht die Malware dabei keine, so werden private Haushalte, wie auch Firmen und öffentliche Einrichtungen wie diverse Ämter und Krankenhäuser mit dieser Malware kompromittiert, verschlüsselt und gesperrt. Für dessen Freigabe wird in der Regel ein saftiges Lösegeld von den Kriminellen erpresst.

Auch wenn diverse Opfer in der Vergangenheit das Lösegeld bezahlt haben, gibt es keine hinreichende Informationen, ob gesperrten Systeme unbeschadet wieder freigegeben wurden – Angst und Einschüchterung ist die Motivation der Kriminellen: Wir von Botfrei schließen uns der Meinung des BSI, des BKA und der Polizeibehörden an und raten dringend davon ab, Lösegeld an die Cyberkriminellen zu bezahlen!

Leider gibt es bislang für die wenigsten Varianten des Locky ein entsprechendes Wiederherstellungs-Tool, dennoch scheinen die Entwickler hinter diesem Erpressungs-Trojaner nicht zu ruhen und bringen in relativ kurzen Intervallen weitere Varianten unter das Volk . Wurde vor Kurzem von den Experten von bleepingcomputer.com eine Variante entdeckt, welche die Daten mit .ODIN erweiterte, und die Erweiterung .ZEPTO ersetzte, ist das schon wieder ein alter Hut, denn die Experten fanden gestern eine neue Version welche die Variante .SH * T ablöst und die verschlüsselten Daten durch .THOR erweitert.

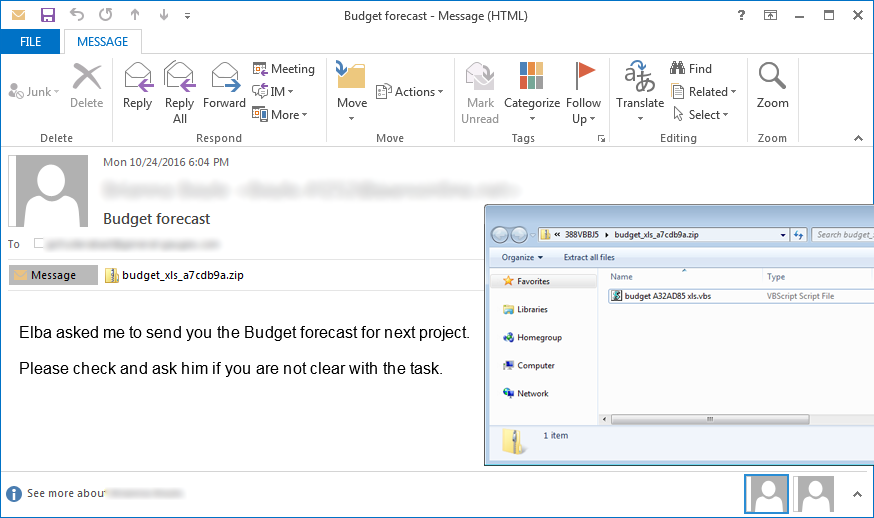

Wurde die Datei “Budget A32aD85 xls.vbs” ausgeführt, so werden diverse DLL-Dateien geladen und zur Ausführung gebracht, welche letztendlich die Daten auf dem Computer verschlüsseln. Wie auch schon bei diversen älteren Locky-Versionen, benötigt auch diese Version keinen Zugang ins Internet um sich des Systems zu bemächtigen, Daten zu verschlüsseln und seine Opfer für die Freigabe durch Lösegeldzahlung zu erpressen.

Zu diesem Zeitpunkt gibt es noch keine kostenfreie Wiederherstellung für den Locky mit der .THOR Erweiterung, bzw. Entsperrung der Systeme!

Kommen Sie der Zahlung eines Lösegeldes niemals nach! Angst und Einschüchterung ist die Motivation der Kriminellen: Wir von Botfrei schließen uns der Meinung des BSI, dem BKA und Polizeibehörden an und raten dringend davon ab, Lösegeld an die Cyberkriminellen zu bezahlen.

Tipp: Machen Sie regelmäßig Backups von Ihren Daten und bewahren Sie diese getrennt vom System auf.

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Siedazu Beiträge in unserem botfrei-WIKI>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sienicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bild: bleepingcomputer.com, freedigitalphotos.net