Die Ransomware Locky ist uns kein Unbekannter und hat in diesem Jahr schon ordentlich für Wirbel gesorgt. Viele tausend Rechner pro Tag wurden durch Verschlüsselung der Daten nahezu unbrauchbar gemacht. Auch wenn diverse Varianten des Lockys bereits ausgehebelt und die entschlüsselten Daten wieder hergestellt werden konnten – Wollen die Kriminellen an die Erfolge dieser Malware wieder anknüpfen!

Die Ransomware Locky ist uns kein Unbekannter und hat in diesem Jahr schon ordentlich für Wirbel gesorgt. Viele tausend Rechner pro Tag wurden durch Verschlüsselung der Daten nahezu unbrauchbar gemacht. Auch wenn diverse Varianten des Lockys bereits ausgehebelt und die entschlüsselten Daten wieder hergestellt werden konnten – Wollen die Kriminellen an die Erfolge dieser Malware wieder anknüpfen!

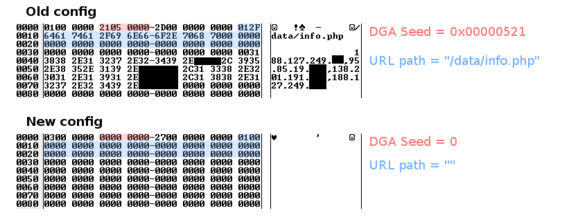

Laut dem Avira-Team setzt die neueste Version des Lockys mit überarbeiteten Code auf einen Stealth Autopilot. Wobei Locky das System, nach erfolgreicher Infektion getarnt (Stealth Modus) und unerkannt von Sicherheitssystemen unterwandert und infiziert. Hatte eine Vorgänger-Version des Lockys noch Versuche unternommen, Kontakt mit entsprechenden Command and Control-Server aufzunehmen, so wurde diese Funktion komplett herausgenommen. Locky ist nun in der Lage, vollkommen “offline” zu arbeiten, ohne diverse Befehle von der “Kommandozentrale” das infizierte System zu scannen und die Dateien des Anwenders zu verschlüsseln.

Durch diverse Erweiterung der Malware wird es den Kriminellen ermöglicht, versteckter auf den infizierten Systemen zu arbeiten. Da Locky nun offline operiert, werden zudem Support-Kosten für Betreibung von Servern, Domains und CnC URL Erstellung eingespart. Bislang wurde bei der Verschlüsselung die Strategie des Austauschs eines öffentlichen Schlüssels verfolgt, wohingegen bei der Offline-Variante des Lockys eine spezielle ID-Nummer pro Opfer generiert wird. Für die Zahlung des Lösegeldes werden Informationen auf dem infizierten System hinterlassen, wobei die Kriminellen hierbei auf das bewährte Tor-Netzwerk zurückgreifen.Hatten Administratoren bei älteren Versionen noch die Möglichkeit (kleines Zeitfenster), die Kommunikationswege der Ransomware nachzuvollziehen und entsprechend rechtzeitig durch z.B. Blackisten bzw. durch Abschalten der Verbindung, das verheerende Werk des Verschlüsslungs-Trojaners aufzuhalten, hat nun das Katz und Mausspiel laut den Experten von Avira ein Ende.

Bislang ist eine Wiederherstellung der verschlüsselten Daten nicht möglich. Daher empfehlen die Experten, dass Opfer die verschlüsselten Daten aufbewahren und auf weitere Informationen warten sollen.

Tipp: Machen Sie regelmäßig Backups von Ihren Daten und bewahren Sie diese getrennt vom System auf.

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wieLibre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nichtaufintegrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmeldenund einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bild: blog.avira.com; freedigitalphotos.net