Ruhe kennen die Kriminellen offenbar leider nicht! Alleine letzte Woche bereicherten Sie uns wieder mit mindestens vier neuen Versionen von Ransomware-Trojanern!

Ruhe kennen die Kriminellen offenbar leider nicht! Alleine letzte Woche bereicherten Sie uns wieder mit mindestens vier neuen Versionen von Ransomware-Trojanern!

Zum einen hat der Experte Michael Gillespie letzte Woche den “Ded Cryptor” entdeckt, der euch während der Verschlüsselung der Daten, als grimmiger Weihnachtsmann eine gute Zeit wünscht. Die Jungs von Malwarebytes haben die Ransomware CryptoRoger entdeckt, weiterhin wurde eine in der Scriptsprache Python geschriebene Ransomware auf Zimbra Mailsystemen entdeckt und zu guter Letzt erweitert eine neue Version des CryptXXX die verschlüsselten Daten mit Zufallswerten.

Ransomware Ded Cryptor – Dieses Jahr nicht lieb gewesen?

Die Ransomware “Ded Cryptor” ist den Experten schon länger bekannt, hat es aber bislang hauptsächlich auf den englisch und russischsprachigen Raum abgesehen. Wie allerdings die Ransomware “Ded Cryptor” auf die Systeme gelangt, ist bislang noch unbekannt.

Diese Dateitypen werden verschlüsselt: .txt, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .odt, .jpg, .png, .csv, .sql, .mdb, SLN, .php, .asp, aspx , .html, .xml, .psd, dll, lnk, .pdf

[su_note note_color=”#ff0d2c” text_color=”#00000″ radius=”11″]Leider gibt es noch keine Möglichkeit von “Ded Cryptor” verschlüsselte Dateien wiederherzustellen![/su_note]

Eine neue Variante einer Ransomware nennt sich CryptoRoger

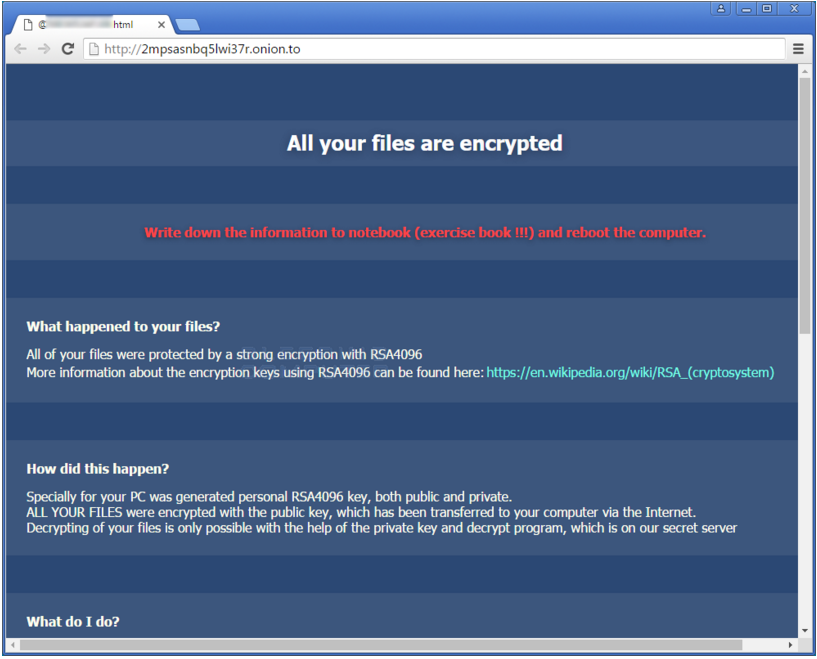

Wie auch bei vielen anderen Varianten der Verschlüsselungs-Trojaner kommt “CryptoRoger” auf die Systeme, ohne das Experten bislang den Infektionsweg erschliessen konnten. Wenn die Ransomware CryptoRoger auf dem infizierten System aktiv wird, werden Laufwerke und Dateien des Anwenders durchsucht und über einen AES-Algorithmus verschlüsselt und mit “.crptrgr” erweitert. Weiterhin wird eine VBS-Datei in den Autostart von Windows gelegt, damit neu erstellte Dateien bei jedem Neustart des Rechners auch verschlüsselt werden.

Nachdem alle Daten verschlüsselt wurden, verlangen die Kriminellen üblicherweise für die Freigabe der Daten ein Lösegeld von 0,5 Bitcoins (ca. 250 Euro).

[su_note note_color=”#ff0d2c” text_color=”#00000″ radius=”11″]Leider gibt es noch keine Möglichkeit von “CryptoRoger” verschlüsselte Dateien wiederherzustellen![/su_note]

Neue Version des CryptoXXX wartet mit zufallsgenerierten Erweiterung auf!

In diesen Tagen ist wieder eine neue Version des “CryptoXXX” aufgegriffen worden. Anders als die uns bereits bekannte Ransomware CryptXXX, der die verschlüsselten Dateien mit “.crypz” erweiterte, verwendet die neue Variante des “CryptXXX” bei jedem Opfer eine aus fünf hexadezimalen Zeichen generierte Erweiterung. Zum Beispiel kann ein System die Erweiterung “.AC0D4” erhalten, während ein anderes Opfer die Erweiterung “.DA3D1” verwendet. Die Warnung und Lösegeldinformation wird nach erfolgreicher Verschlüsselung mit fester ID z.B. 14AC2EF20B23.html in .txt, .html und .bmp Format auf dem System abgelegt.

[su_note note_color=”#ff0d2c” text_color=”#00000″ radius=”11″]Leider gibt es noch keine Möglichkeit von “CryptXXX” verschlüsselte Dateien wiederherzustellen![/su_note]

Zimbra Ransomware wurde in Python geschrieben

Eine neue Ransomware wurde entdeckt, welche diesmal nicht in Javascript sondern in Python geschrieben wurde. Laut Berichten von einem User im bleepingcomputer Forum zielt diese Ransomware auf die Zimbra Enterprise-Collaboration-Software ab. Dabei Verschlüsselt die Ransomware alle Dateien und Mails im Zimbra E-Mail-Nachrichtenspeicher-Ordner und erstellt dann einen Erpresserbrief in “/root/how.txt”. Für die Freigabe der mit “.crypto” erweiterten Daten z.B. “14001-20203.msg.crypto” verlangen die Kriminellen ca.1500 Euro!

[su_note note_color=”#ff0d2c” text_color=”#00000″ radius=”11″]Leider gibt es noch keine Möglichkeit die von der “Zimbra Ransomware” verschlüsselten Dateien wiederherzustellen![/su_note]

Sorgen Sie jetzt vor, bevor Crypto-Trojaner den Rechner infizierten.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Datenund bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac!

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bilder: bleepingcomputer.com