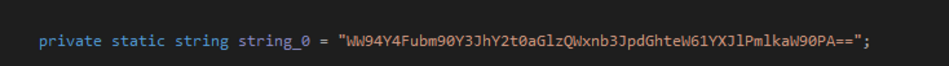

Das ungewöhnliche bei dieser Ransomware fanden die Experten bei der Analyse des Quellcodes. Dabei enthielten der Code vielfach verschleierte in Base64 codierte String-Anteile, welche direkt die Experten ansprechen und verspotten sollten. So fallen u.a. Sprüche wie YoxcnnotcrackthisAlgorithmynare >idiot< oder вы не можете взломать меня я очень жесткий>you can not hack me, I am very hard< .

Derzeit ist den Experten allerdings noch unbekannt, über welchen Weg die Ransomware auf unsere Systeme kommt. Bei Analysen des Codes entdeckte das MalwareHunter Team allerdings die Einbindung von Youtube in der ausführbaren Datei, was eine Infektion über infizierte Videos bzw. manipulierte Patches möglich machen könnte.

In Base64 codiert, hinterlassen die Kriminellen diverse spottende Nachrichten an die Malware Experten –>”idiot”

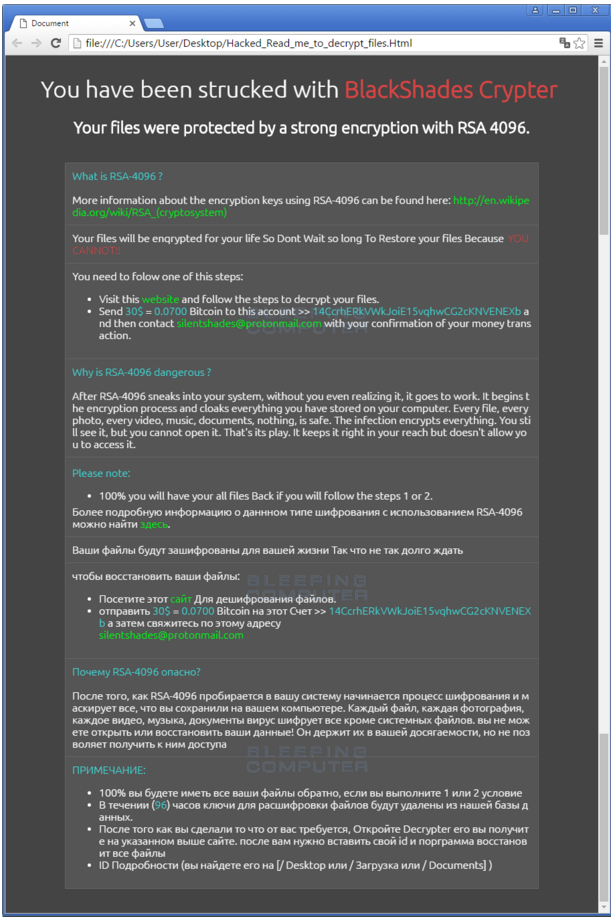

Nachdem die Ransomware “Black Shades” auf dem System aktiv geworden ist, werden die persönlichen Daten über AES-256 verschlüsselt und als Erweiterung mit .SILENT ergänzt. Zudem werden die Volume-Schatten-Kopien unwiderruflich gelöscht und in jedem verschlüsselten Ordner die Datei YourID.txt abgelegt. War die Ransomware mit der Verschlüsselung erfolgreich, nimmt die Malware Kontakt mit dem Command and Controllserver auf und tauscht diverse Informationen aus.

Folgende Liste mit Datei-Erweiterungen hat Black Shades im Visier und ergänzt diese mit .SILENT.

[su_expand]vb,.cs,.c,.h,.html,.7z,.tar,.gz,.m4a,.wma,.aac,.csv,.rm,.txt,.text,.zip,.rar,.m,.ai,.cs,.db,.nd,.xlsx,.pl,.ps,.py,.3dm,.3ds,.3fr,.3g2,.ini,.xml,.jar,.lz,.mda,.log,.mpeg,.myo,.fon,.gif,.JNG,.jp2,.PC3,.PC2,.PC1,.PNS,.MP2,.AAC,.3gp,.ach,.arw,.asf,.asx,.avi,.bak,.bay,.mpg,.mpe,.swf,.PPJ,.cdr,.cer,.cpp,.cr2,.crt,.crw,.dbf,.dcr,.html,.xhtml,.mhtml,.asp,.dds,.der,.des,.dng,.doc,.dtd,.dwg,.dxf,.CSS,.rss,.jsp,.php,.dxg,.eml,.eps,.ert,.fla,.fla,.flv,.hpp,.docm,.docx,.flac,.iif,.ipe,.ipg,.kdc,.key,.lua,.m4v,.max,.xls,.yuv,.back,.mdb,.mdf,.mef,.mov,.mp3,.mp4,.mpg,.mrw,.x3f,.xlk,.xlr,.msg,.nef,.nk2,.nrw,.oab,.obi,.odb,.odc,.wmv,.wpd,.wps,.odm,.odp,.ods,.odt,.orf,.ost,.p12,.p7b,.vob,.wav,.wb2,.p7c,.pab,.pas,.pct,.pdb,.pdd,.pdf,.per,.sr2,.srf,.str,.ar,.bz2,.rz,.s7z,.apk,.zipx,.pem,.pfx,.pps,.ppt,.prf,.psd,.pst,.ptx,.rw2,.rwl,.sql,.3gp,.qba,.qbb,.qbm,.qbr,.qbw,.qbx,.qby,.r3d,.raf,.raw,.rtf,.AVI,.indd,.java,.jpeg,.pptm,.pptx,.xlsb,.xlsm,.jpg,.png,.ico,.JPG,.MP4,.MP4,.FLV,.MKV, [/su_expand] Nach erfolgreicher Verschlüsselung des Systems wird die ausführende Datei der Ransomware entfernt und die Datei “Hacked_Read_me_to_decrypt_files.Html” auf den Desktop und in die Startup-Folder kopiert. Damit ist gewährleistet, dass jederzeit die Warnung der Erpresser, sowie diverse Bezahlmodalitäten der Kriminellen aufgerufen werden kann.

Es gibt noch keine kostenfreie Wiederherstellung der Daten – Angst und Einschüchterung ist die Motivation der Kriminellen: Wir von Botfrei schließen uns der Meinung des BSI, dem BKA und Polizeibehörden an und raten dringend davon ab, hier das Lösegeld an die Cyberkriminellen zu bezahlen!

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden.

Bild: bleepingcomputer.com