Die Ransomware Petya ist zurück und meint es diesmal ernst. Gut gerüstet hat Petya nun einen “Freund” namens Mischa im Gepäck. Ist in der Vergangenheit der Trojaner Petya durch fehlende Berechtigungen bei vielen Systemen noch gescheitert, so gehört das jetzt der Vergangenheit an!

Die Ransomware Petya ist zurück und meint es diesmal ernst. Gut gerüstet hat Petya nun einen “Freund” namens Mischa im Gepäck. Ist in der Vergangenheit der Trojaner Petya durch fehlende Berechtigungen bei vielen Systemen noch gescheitert, so gehört das jetzt der Vergangenheit an!

Petya + Mischa Ransomware = Doppelter Ärger!

Es gibt nichts was Kriminelle mehr ärgert, als wenn ihre Malware am eigentlichen Ziel scheitert und Ihnen damit viel Geld durch die Lappen geht. So gehen die Kriminellen nun mit einer “Ausfallsicherung” auf Nummer sicher. Wenn also die Ransomware Petya an der Kompromittierung des Systems und des Master Boot Record wegen fehlender Admin-Rechte scheitert, wird als Ausweichlösung der Versuch unternommen, die Ransomware Mischa auf dem System zu installieren.

Youtube: BleepingComputer – Petya now bundles the Mischa Ransomware in the same Installer

Auf unsere Systeme gelangt Petya üblicherweise über gefälschten E-Mail-Spam (dotcomsecurity.de). Mit fingierten Bewerbungen wird z.B. der entsprechende Mitarbeiter in einem Unternehmen, zum Klicken eines in der E-Mail eingebetteten Links, der ein auf einem Magenta Cloud-Storage-Service liegendens Bild des vermeintlichen Antragsteller enthält, verleitet. Dabei wird aber eine als PDF getarnte Datei mit Namen PDFBewerbungsmappe.exe heruntergeladen.

- Bewerbungsfoto.jpg

- PDFBewerbungsmappe.exe

Einmal ausgeführt, wird anstatt eines Lebenslaufs der Installer der Ransomware Petya ausgeführt, welche gleich z.B. über die UAC-Eingabeaufforderung diverse Adminrechte über das System einfordern möchte. Einmal erteilt kann Petya das System und den Master Boot Record mit Schadcode infizieren. Bekommt Petya die erhoffte Berechtigung aber nicht, wird nun als “Ausfallsicherung” eine standard, aber durchaus nicht ungefährlichere Ransomware mit Namen Mischa installiert, die anders als Petya, keine Adminrechte benötigt!

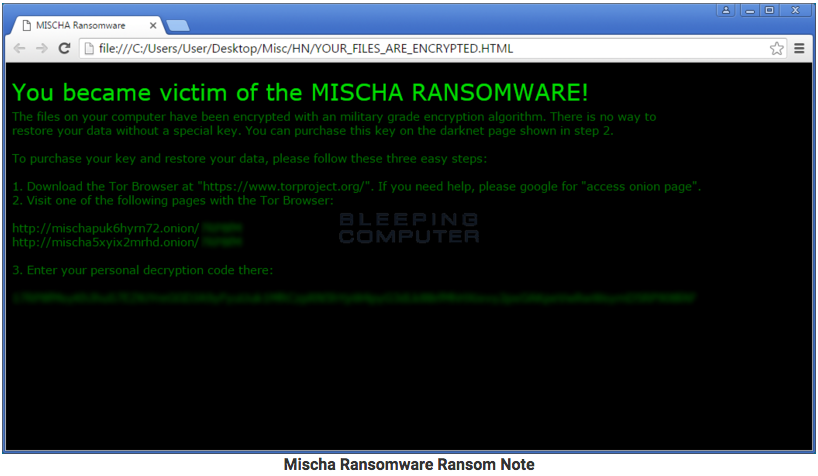

Die Ransomware Mischa verlangt für die Wiederherstellung der Daten ein Lösegeld von 1,93 Bitcoins ($ 875 USD)

Wenn Mischa installiert ist, wird der Trojaner den Computer auf diverse Dateitypen wie nach PNGs, JPGs, DOCXs, sowie EXE-Dateien überprüfen und über den AES-Algorithmus verschlüsseln. Dabei werden den verschlüsselten Dateien vier zufällige Zeichen als Erweiterung angehängt. So wird aus einem Test.jpg – test.jpg.7GP3. In jedem Ordner mit verschlüsselten Dateien wird ein Erpresserbrief in Form von YOUR_FILES_ARE_ENCRYPTED.HTML und YOUR_FILES_ARE_ENCRYPTED.TXT hinterlassen. Die Erpresserbriefe enthalten Informationen über die Zahlungsmodalitäten, welche über gesicherte Tor-Webseiten abgewickelt werden sollen. Zudem enthält der Erpresserbrief einen speziellen Code, der bei der Bezahlung vom Opfer angegeben werden muss.

Achtung: Es gibt noch keine kostenfreie Wiederherstellung der Daten – Angst und Einschüchterung ist die Motivation der Kriminellen: Wir von Botfrei schließen uns der Meinung des BSI, dem BKA und Polizeibehörden an und raten dringend davon ab, hier das Lösegeld an die Cyberkriminellen zu bezahlen!

Maßnahmen die getroffen werden können, bevor Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Installieren Sie im Browser die Erweiterungen Noscript, Adblock und WOT.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Wie Sie die Ransomware auf ihrem System bestimmen können, lesen sie hier>>

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden.

Bilder: bleepingcomputer.com