Mit der Maske aus gleichnamigen Film “Saw” tritt wieder eine neuartige Ransomware in Erscheinung, die diesmal deutlich aggressiver vorgeht, als andere bekannte Ransomware-Varianten. So verschlüsselt die Ransomware mit Namen “Jigsaw” nicht nur etliche Dateiformate wie Dokumente , Video und Photos auf dem System, sondern setzt zudem ein zeitliches Ultimatum von 24 Stunden für die Bezahlung eines Lösegeldes.

Mit der Maske aus gleichnamigen Film “Saw” tritt wieder eine neuartige Ransomware in Erscheinung, die diesmal deutlich aggressiver vorgeht, als andere bekannte Ransomware-Varianten. So verschlüsselt die Ransomware mit Namen “Jigsaw” nicht nur etliche Dateiformate wie Dokumente , Video und Photos auf dem System, sondern setzt zudem ein zeitliches Ultimatum von 24 Stunden für die Bezahlung eines Lösegeldes.

Darüber hinaus drohen die Kriminellen mit Löschung der Daten, wenn das Lösegeld von 150 USD in Form von Bitcoins, nicht bis zum Ablauf der 24 Stunden bezahlt wird. Nach Ablauf von 72 Stunden sollen dann sogar alle Daten unwiederbringlich gelöscht werden!

Eine offensichtlich destruktive Vorgehensweise der Kriminellen, um die Opfer zusätzlich unter Druck zu setzen!

Youtube-Video: Demonstration einer Attacke – “Jigsaw Ransomware adds encrypted files .fun extension!”

Jigsaw verschlüsselt über 256 Datei-Formate im Algorithmus AES und hängt als Erweiterung .fun an!

[su_note note_color=”#e0dddc” text_color=”#00000″ radius=”2″].jpg, .jpeg, .raw, .tif, .gif, .png, .bmp , .3dm, .max, .accdb, .db, .dbf, .mdb, .pdb, .sql, .dwg, .dxf, .c, .cpp, .cs, .h, .php, .asp, .rb, .java, .jar, .class, .py, .js, .aaf, .aep, .aepx, .plb, .prel, .prproj, .aet, .ppj, .psd, .indd, .indl, .indt, .indb, .inx, .idml, .pmd, .xqx, .xqx, .ai, .eps, .ps, .svg, .swf, .fla, .as3, .as, .txt, .doc, .dot, .docx, .docm, .dotx, .dotm, .docb, .rtf, .wpd, .wps, .msg, .pdf, .xls, .xlt, .xlm, .xlsx, .xlsm, .xltx, .xltm, .xlsb, .xla, .xlam, .xll, .xlw, .ppt, .pot, .pps, .pptx, .pptm, .potx, .potm, .ppam, .ppsx, .ppsm, .sldx, .sldm, .wav, .mp3, .aif, .iff, .m3u, .m4u, .mid, .mpa, .wma, .ra, .avi, .mov, .mp4, .3gp, .mpeg, .3g2, .asf, .asx, .flv, .mpg, .wmv, .vob, .m3u8, .dat, .csv, .efx, .sdf, .vcf, .xml, .ses, .Qbw, .QBB, .QBM, .QBI, .QBR , .Cnt, .Des, .v30, .Qbo, .Ini, .Lgb, .Qwc, .Qbp, .Aif, .Qba, .Tlg, .Qbx, .Qby , .1pa, .Qpd, .Txt, .Set, .Iif , .Nd, .Rtp, .Tlg, .Wav, .Qsm, .Qss, .Qst, .Fx0, .Fx1, .Mx0, .FPx, .Fxr, .Fim, .ptb, .Ai, .Pfb, .Cgn, .Vsd, .Cdr, .Cmx, .Cpt, .Csl, .Cur, .Des, .Dsf, .Ds4, , .Drw, .Dwg.Eps, .Ps, .Prn, .Gif, .Pcd, .Pct, .Pcx, .Plt, .Rif, .Svg, .Swf, .Tga, .Tiff, .Psp, .Ttf, .Wpd, .Wpg, .Wi, .Raw, .Wmf, .Txt, .Cal, .Cpx, .Shw, .Clk, .Cdx, .Cdt, .Fpx, .Fmv, .Img, .Gem, .Xcf, .Pic, .Mac, .Met, .PP4, .Pp5, .Ppf, .Xls, .Xlsx, .Xlsm, .Ppt, .Nap, .Pat, .Ps, .Prn, .Sct, .Vsd, .wk3, .wk4, .XPM, .zip, .rar[/su_note] Kriminellen hinterlassen Erpresserbrief (orig.)

[su_note note_color=”#e0dddc” text_color=”#00000″ radius=”2″] Your computer files have been encrypted. Your photos, videos, documents, etc….

But, don’t worry! I have not deleted them, yet. You have 24 hours to pay 150 USD in Bitcoins to get the decryption key.

Every hour files will be deleted. Increasing in amount every time. After 72 hours all that are left will be deleted. If you do not have bitcoins Google the website localbitcoins. Purchase 150 American Dollars worth of Bitcoins or .4 BTC. The system will accept either one. Send to the Bitcoins address specified. Within two minutes of receiving your payment your computer will receive the decryption key and return to normal. Try anything funny and the computer has several safety measures to delete your files. As soon as the payment is received the crypted files will be returned to normal.

Thank you [/su_note]

Gute Nachrichten für infizierte Systeme und deren Opfer

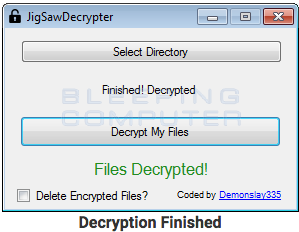

Dank der Experten von Bleepingcomputer, MalwareHunterTeam, DemonSlay335 u.a gibt es bereits ein Verfahren, die Daten ohne Bezahlung des Lösegeldes, mit Hilfe des JigSawDecrypter wiederherzustellen.

Todo-Anleitung zum entschlüsseln der Daten auf dem infizierten System:

- Schliessen Sie die Prozesse Firefox.exe and drpbx.exe im Task Manager

- Drücken Sie Win + r und geben Sie im Ausführendialog msconfig.exe ein und bestätigen mit OK, entfernen Sie dort aus dem Autostart den Eintrag Firefox.exe, der auf den Pfad %UserProfile%AppDataRoamingFrfxfirefox.exe zeigt.

- Download und Entpacken des “JigSawDecrypter“

- Doppelklick auf Datei JigSawDecrypter.exe

5. Nachdem der JigSawDecrypter gestartet ist, klicken sie auf “Decrypt My Files” und die verschlüsselten Daten werden wiederhergestellt.

6. Wurden alle Daten wiederhergestellt und das Programm ist fertig, erscheint im JigSawDecrypter – Files Decrypted!

7. Anschliessend muss der Rechner mit einer Antivirensoftware überprüft werden.

Maßnahmen die getroffen werden können, bevor „JigSaw“ oder auch andere Ransomware den Rechner infiziert.

- Wichtiger denn je, machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Schauen Sie sich dazu Clonezilla an, oder lesen Sie hier, wie Dateien über Windows gesichert werden können>>

- Deaktivieren Sie Macros in Office, laden Sie Dokumente nur aus vertrauenswürdigen Quellen! Gut zu Wissen: Macro-Infektionen sind in alternativen Office-Anwendungen wie Libre-Office nicht funktionsfähig.

- Überprüfen Sie Ihren Rechner mit unseren kostenfreien EU-Cleanern>>

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein.

- Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals unbekannte Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac

- Verhaltensbasierter Antiviren-Schutz wie der Malwarebytes Anti-Ransom, Emsisoft Anti-Malware und HitmanPro.Alert von Surfright bieten einen starken Schutz gegen aktuelle und künftige Bedrohungen von Ransomware.

Brauchen Sie dazu Hilfe? Das Botfrei-Team bietet ein kostenfreies Forum an. Experten helfen „Schritt für Schritt“ bei der Lösung, Entfernung und nachhaltigen Absicherung des Computers.

Darauf sollten Sie im Forum achten: Damit die Experten auf Sie aufmerksam werden und helfend unterstützen können, sollten Sie sich im Forum anmelden und einen Beitrag erstellen in dem Sie Ihr Problem schildern. Nur dann kann individuell geholfen und die Infektion entfernt werden!

Bilder: bleepingcomputer.com