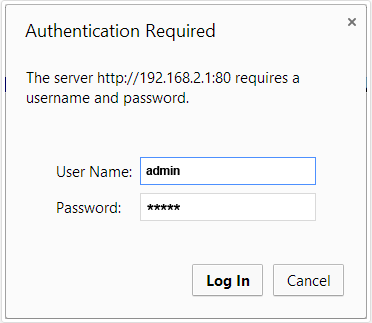

Wieder erschreckende Neuigkeiten: Forscher der Universität Carnegie-Mellon haben jetzt erste Ergebnisse über diverse Untersuchungen von Standard DSL-Heimroutern veröffentlicht. Dabei schnitten so einige Router in Sachen Grundsicherheit weniger gut ab. Obwohl bereits 2013 bekannt wurde, dass Hersteller nicht unbedingt kreativ bei der Vergabe von administrativen Zugangsdaten Ihrer Routern waren, wurde bis heute in dieser Hinsicht nichts geändert.

Wieder erschreckende Neuigkeiten: Forscher der Universität Carnegie-Mellon haben jetzt erste Ergebnisse über diverse Untersuchungen von Standard DSL-Heimroutern veröffentlicht. Dabei schnitten so einige Router in Sachen Grundsicherheit weniger gut ab. Obwohl bereits 2013 bekannt wurde, dass Hersteller nicht unbedingt kreativ bei der Vergabe von administrativen Zugangsdaten Ihrer Routern waren, wurde bis heute in dieser Hinsicht nichts geändert.

Betroffen sind diese Geräte:

- ASUS DSL-N12E

- DIGICOM DG-5524T

- Observa Telecom RTA01N

- ZTE (ZXV10 W300)

- Speedsurf 504AN

Fazit: Die seit 2013 bekannte Problematik scheint die Hersteller wenig zu kümmern bzw. haben diese bis heute nicht mit Upgrades auf Ihren Geräten reagiert. Es wird empfohlen den Telnetdienst und SNMP-Verkehr über die Firewall zu sperren bzw. wenn möglich zu deaktivieren. Hilfen zur richtigen DSL-Routerwahl finden Sie hier>>

Routerbild: digicom.com.hk