Bereits im letzten Sommer 2014 hat das Sicherheitsunternehmen Trend Micro den Banking Trojaner “Emotet” entdeckt. Damalige Analyse zeigten, dass u.a. durch Kompromittierung und Infizierung diverser Systemprozesse, der Netzwerkverkehr auf den Rechnern ausgelesen wurde und somit persönliche Zugangsdaten z.B. für das Online-Banking, entwendet werden konnten.

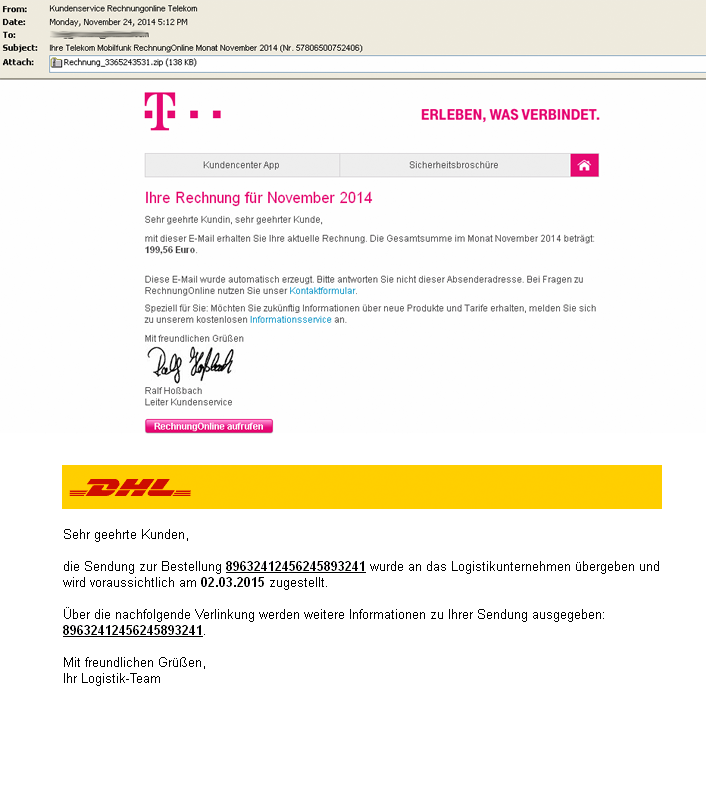

Die neue Version des Banking-Trojaner erreicht uns wieder über diverse Spam-Kampagnen, aber auch die Postfächer in Österreich und der Schweiz werden nicht verschont. Mit täuschend echt nachgeahmten E-Mails von DHL, über diverse Paketzustellungen bzw. von der Telekom, mit angeblicher Telefonrechnung, soll der Anwender dazu verleitet werden, entweder durch Klicken eingebetteter Links, oder durch öffnen diverse Anhänge, weiterführende Informationen zu lesen. Bei dieser Version von “Emotet” setzen die Cyberkriminellen auf bewährten Trick mit einer infizierten Datei im Anhang.

Darüber hinaus ist die Infektion in sich verschlüsselt und ermöglicht bei Ausführung unerkannt an installierten Sicherheitssystemen vorbei auf das System zu kommen. Einmal aktiv, übernimmt das Hauptmodul die Kontrolle und verwurzelt sich tief im System. Über verschlüsselte und zudem wechselnden IP-Adressen, kommuniziert “Emotet” mit seinem C&C-Server und tauscht Informationen zum System aus. Anschließend werden weitere schädliche Module heruntergeladen und installiert. Über “Man in the Middle” Angriffe werden u.a. der Datenverkehr zwischen Browser und Webseite abgegriffen und persönliche Zugangsdaten gestohlen. Weiterhin ist “Emotet” in der Lage, Webseiten von Finanz und Kreditinstituten zu manipulieren, selber Transaktionen zu tätigen, sowie Zwei-Faktor-Authentifizierung über Chip-TAN oder SMS-TAN zu umgehen.

Weitergehende Informationen:

Experten von Kaspersky haben die Entwicklung von “Emotet” beobachten und einen ausführlichen Bericht über die verschiedenen Versionen des Banking-Trojaner verfasst.

Wie Sie mit unbekannten, bzw. dubiosen E-Mails am besten umgehen, lesen Sie in unserem weiterführenden Bericht>>

Was kann ich tun?

- Seien Sie kritisch beim Lesen dubioser E-Mails und deren Anhänge, geben Sie niemals auf hinter Links befindlichen Webseiten persönliche Daten weiter.

- Wenn Sie sich nicht sicher sind, ob Sie evtl. schon Opfer einer Phising-Attacke geworden sind, Überprüfen Sie den Rechner auf evtl. Infektionen mit unseres kostenfrei bereitgestellten Entfernungstool und ändern von einem sauberen Rechner die Zugangsdaten

- Helfen Sie mit, den Kriminellen das Handwerk zu legen, melden Sie dubiose Spam-Mails bei der Internet-Beschwerdestelle.de.

Wie kann ich den Rechner schützen:

- Schützen Sie Ihren Computer vor einer Infektion, indem sie das System immer “up-to-date” halten! Spielen Sie zeitnah Anti-Viren- und Sicherheits-Patches ein. Seien Sie kritisch beim Öffnen von unbekannten E-Mails. Klicken Sie nicht auf integrierte Links, bzw. öffnen Sie niemals deren Anhänge.

- Arbeiten Sie immer noch am Computer mit Admin-Rechten? Ändern Sie die Berechtigungen beim täglichen Arbeiten auf ein Mindestmaß und richten Sie die Benutzerkontensteuerung (UAC) für ausführbare Programme ein.

- Machen Sie regelmäßig Backups von ihren wichtigen Daten und bewahren Sie diese getrennt vom Rechner auf. Im Infektionsfall sollten Sie diese immer griffbereit haben.

- Verwenden Sie unbedingt eine professionelle Anti-Viren-Software, auch auf einem Mac!

- Ob Ihr Browser aktuell ist, oder Sie schon Teil eines Botnetzes sind erfahren Sie hier: www.check-and-secure.com.