Cyberkriminelle testen und erproben immer wieder neue Wege und Verfahren, um Malware erfolgreich an diversen Schutzmaßnahmen vorbei, auf den Computer des Benutzers zu schleusen und diese zur Ausführung zu bringen.

Bei den jüngsten Spamwellen von gefälschten UPS-Zustellungsbenachrichtigungen, hängt der E-Mail eine Datei mit dem Namen “Rechnung” an, die den Anschein eines gewöhnlichen Word-Dokuments oder RTF-Datei erweckt. Allerdings enthält diese ein integriertes Exploit, welches eine Sicherheitslücke des OLE-Objekt (OLE = Object Linking and Embedding) ausnutzt, um Malware auf dem Computer des Benutzers zu installieren. Es wird vermutet, dass es sich hier um die gefährliche Zeus-Infektion handelt.

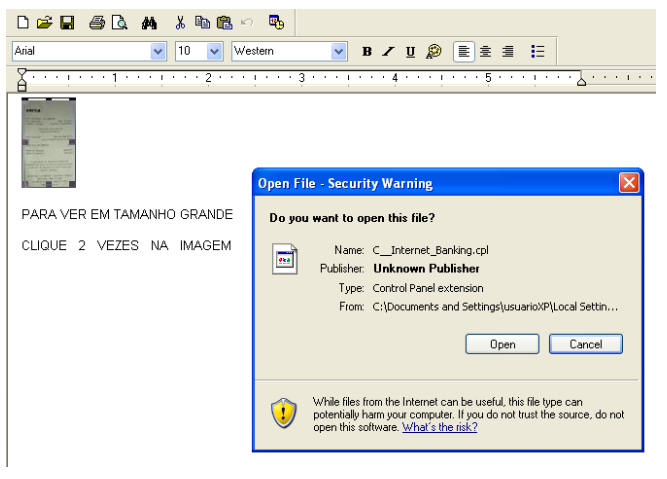

Bei anderen Spam-Kampagnen wurde von Kaspersky Forschern eine ähnliche Vorgehensweise entdeckt. So wird der gleiche Ansatz in vermeintlich legitimen E-Mails entdeckt. Mit einer gefälschten Rechnung im RTF-Format wird eine CPL-Datei ausgeführt und installiert damit einen Banking-Trojaner auf das System.

![]()

Forscher sind sich sicher, dass Cyberkriminelle diese Art der Technik massiv ausnutzen werden. Durch Einbetten von Exploits in RTF und DOC-Dateien, kommen sie leicht an der E-Mail Filterung und an der Antivirenerkennung vorbei, bis hin auf das lokale System des Benutzers.

Weitere Informationen zu OLE-Objekte

OLE wird von vielen verschiedenen Programmen unterstützt und verwendet, um Inhalte, die in einem Programm erstellt wurden, in einem anderen Programm verfügbar zu machen. So können Sie beispielsweise ein Office Word-Dokument in eine Excel-Arbeitsmappe einfügen. Nur Programme, die auf Ihrem Computer installiert sind und OLE-Objekte unterstützen, werden im Feld Objekttyp angezeigt.

Wie kann ich mein lokales System vor den Befall dieser Malware schützen?

Unsere Empfehlung: Seien sie stets aufmerksam und kritisch im Umgang von E-Mails und öffnen Sie bei unbekannten Absendern niemals deren Anhang. Halten Sie Windows und vor allem die hier betroffenen Office-Produkte immer aktuell. Technisch versierte Anwender können durch Deaktivieren von ActiveX , Makros und Blockierung externer Inhalte bei Office-Dateien ihr System zusätzlich schützen. Weiterhin sollten Sie ihre Antivirenlösung stets aktuell halten.