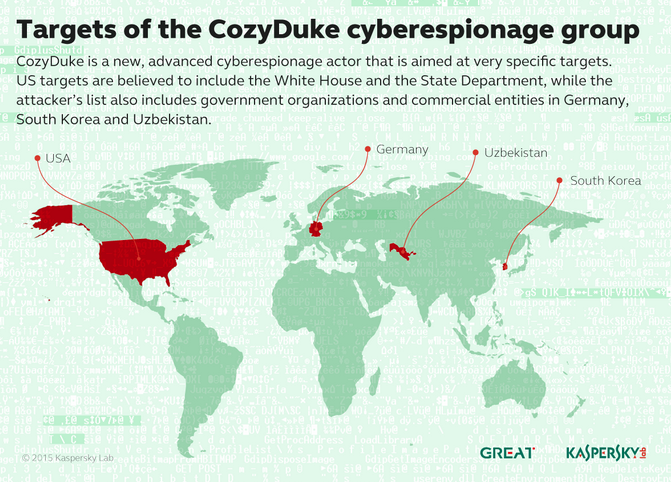

Forscher des Sicherheitsunternehmens Kaspersky warnen vor einer erneuten ATP-Cyberkampagne mit der hochtechnisierten Malware “CozyDuke”. Hauptsächlich haben es die Kriminellen weltweit auf hochrangige Ziele wie Unternehmen, Behörden oder Institutionen abgesehen, aber auch deutsche Ziele sind mittlerweile betroffen. Ähnlich den Angriffen im letzten Jahr auf das weisse Haus und das US-Außenministerium, vermuten die Experten hinter “CozyDuke” die gleichen russischen Kriminellen, welche für die Cyberkampagnen mit “MiniDuke“, “CosmicDuke” und “OnionDuke” auf die oben genannten Ziele verantwortlich sind.

Weitere Informationen zu “CozyDuke” finden Sie auf Securelist.com

Tipp vom Botfrei-Team:

- Seien Sie kritisch beim Lesen dubioser E-Mails und deren Anhänge. Laden keine angebotenen Programme herunter. Geben Sie niemals auf weiterführenden Links persönliche Daten an. Wenn Sie sich der Echtheit der E-Mail nicht sicher sind, rufen Sie die entsprechende Seite manuell im Browser auf. Offizielle Nachrichten sind oftmals im Account hinterlegt bzw. erkundigen Sie sich beim entsprechenden Support!

- Wenn Sie sich nicht sicher sind, ob Sie evtl. schon Opfer dieser Phising-Attacke geworden sind, ändern Sie die Zugangsdaten auch bei anderen Diensten.

- Überprüfen Sie den Rechner auf evtl. Infektionen mit unserem kostenfrei bereitgestellten Entfernungstool.